TigerGraph图分析是检测网络安全威胁的理想方法

企业为何要进行网络安全威胁检测?

如今越来越多的企业面临网络安全攻击的持续威胁。据估计,仅2018年,网络安全攻击造成的损失就高达450亿美元。互联网协会的在线信任联盟(OTA)制定并发布了《网络事件和违约趋势报告》,该报告指出勒索软件的财务影响增加了60%,商务电子邮件泄露(BEC)造成的损失增加了一倍,加密劫持事件增加了两倍多,尽管事实是2018年总体违规和暴露记录有所下降。

因此,网络和安全供应商需要更准确、及时的解决方案来保护其客户,而这就需要准确的、及时的发现威胁数据。

基于关系型数据库的传统解决方案可行吗?

网络安全威胁检测需要具有集成和遍历多个数据源中的数据的能力,并且只需几分之一秒即可完成。 互联网是巨大的,而检测威胁所需的信息则以TB为单位。

建立在关系数据库上的任何威胁检测系统都难以在几分钟甚至几小时内检测到欺诈,更不用说在几分之一秒之内了。

同样的,无法实时执行深度链接分析(即能够遍历5个以上条目的能力)的旧图方法,也将无法检测和阻止攻击。

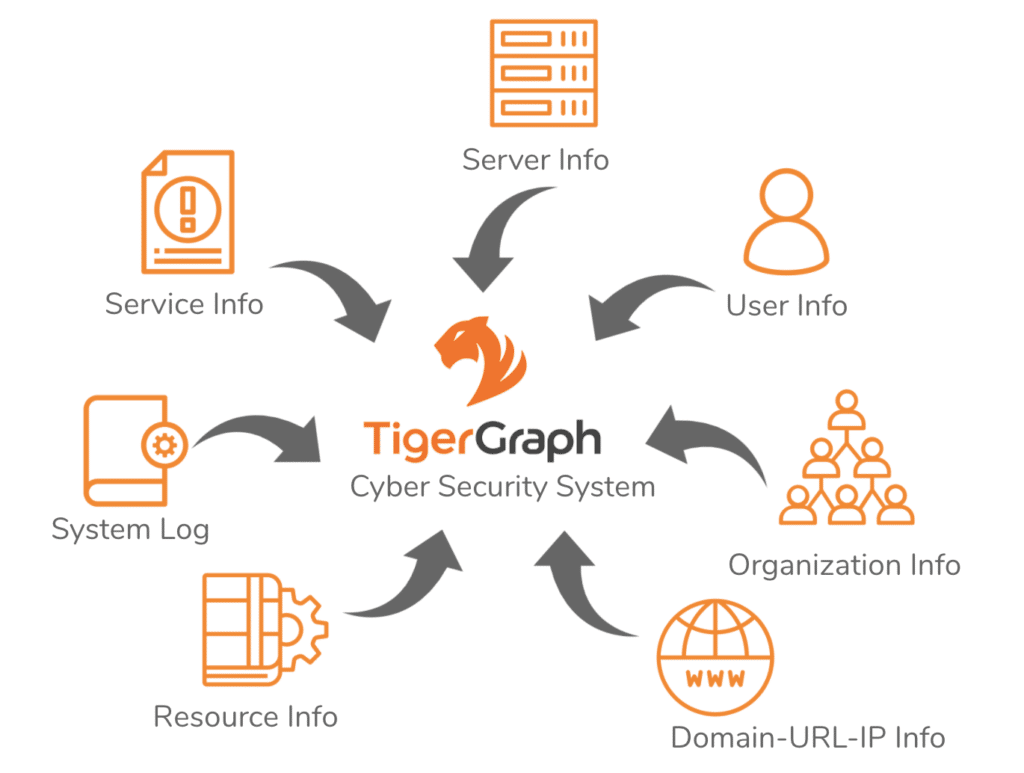

TigerGraph如何为企业打造网络安全威胁检测解决方案?

TigerGraph图分析是检测网络安全威胁的理想方法

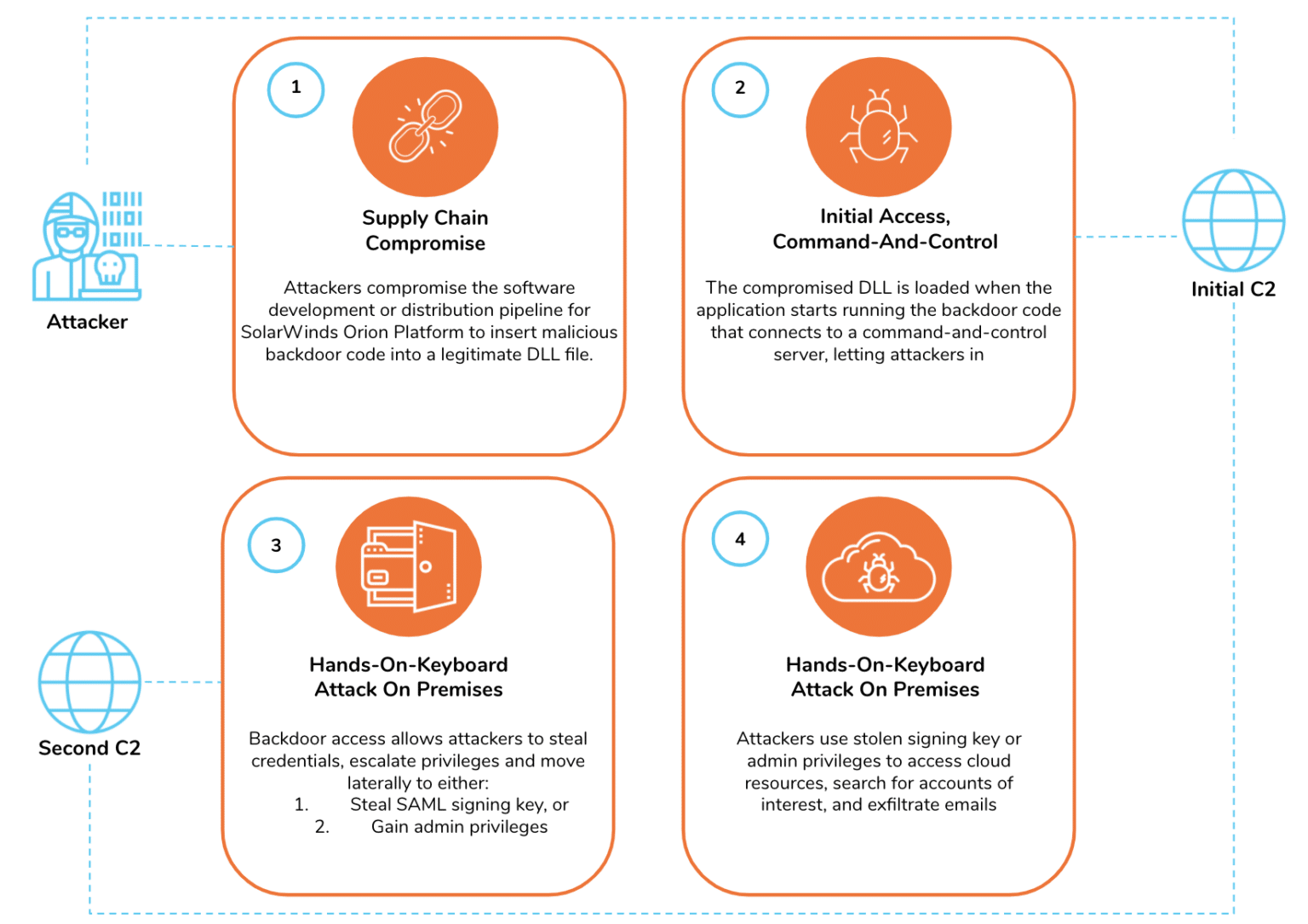

互联网是服务器、路由器、网桥、笔记本电脑、智能手机等的互连系统,并且有一些流程定义了它们如何协同工作。公司内网具有等效性。在这两种情况下,任何攻击都依赖于这些实体的互连才能成功。而攻击就是这些实体之间的事件链。

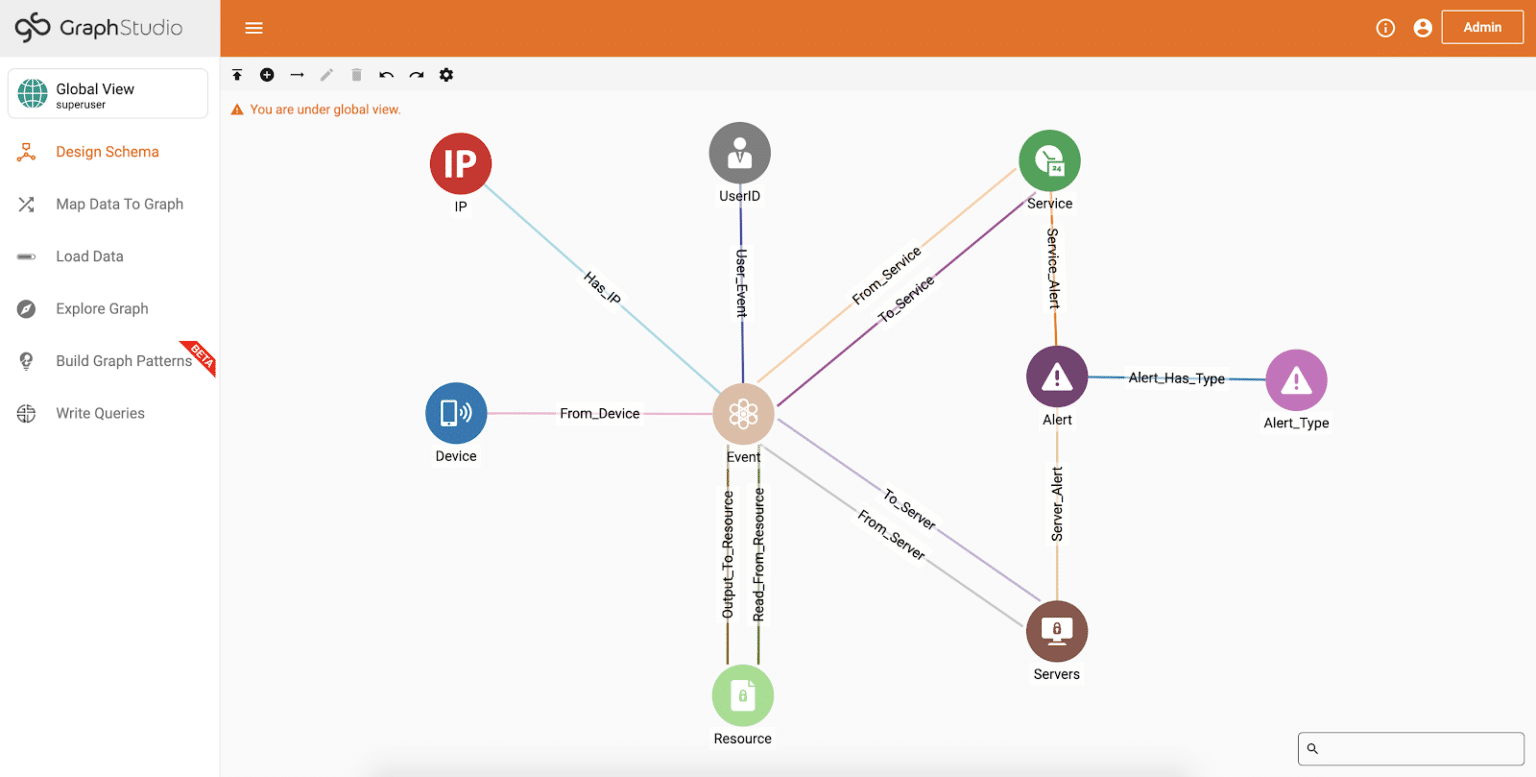

这些实体之间的互连可以完美地表示在 TigerGraph 图数据库中,无论来自公司外部还是公司内部的任何攻击都可以使用TigerGraph图数据库进行建模。

TigerGraph图分析可以多种方式应对网络安全威胁

比如寻找与恶意攻击相关的行为模式,TigerGraph图分析可用于实时发现这些模式并防止机密信息被盗。再如,TigerGraph图分析可用于将错误/警报/问题追溯到用户甚至特定的IP地址(值得注意的是,要成功地做到这一点,需要遍历多个跃点——对于TigerGraph图数据库来说,这可能花费一秒钟的时间,但是关系数据库需要几分钟甚至几小时)。

TigerGraph图分析可以更好地优化机器学习

TigerGraph可以轻松生成各种类型攻击的图形特征,并将其用于机器学习模型的训练,以更准确地实时检测和预防互联网规模的网络安全攻击。

免费下载网络安全威胁检测成功案例

图分析是检测网络安全威胁的更好方法

免费下载TigerGraph 网络安全解决方案

免费下载阅读此简介以了解为什么各种规模的公司都使用 TigerGraph 来改善网络安全。